| Autor |

Nachricht |

Ragnarok

|

|

Titel: Sammelthread: Netzpolitik

Verfasst am: 09.10.2011, 14:39 Uhr Verfasst am: 09.10.2011, 14:39 Uhr

|

|

Jinxed

Anmeldungsdatum: 12. Dez 2006

Beiträge: 5.397

Wohnort: 기정동

Status: Offline

|

|

Ich dachte mir, man könnte ja mal einen Sammelthread zu Datenschutz und Netzpolitik machen: Anstoß war die heutige Meldung über den Bundestrojaner:

Zitat: CCC-Analyse des Staatstrojaners: Programmierter Verfassungsbruch

Online-Durchsuchung: Mehr als das Verfassungsgericht erlaubt

Die Analyse staatlicher Überwachungssoftware durch den Chaos Computer Club hat Erschreckendes zutage gefördert: Die eigentlich nur zur Überwachung von Kommunikation gedachte Software erlaubt einen Vollzugriff auf den Rechner des Betroffenen. Das aber hat das Bundesverfassungsgericht untersagt.

Hamburg - Die Hacker vom Chaos Computer Club konnten sich ein bisschen beißenden Spott über die Autoren des nun analysierten Stücks Überwachungssoftware nicht verkneifen: "Wir sind hocherfreut, dass sich für die moralisch fragwürdige Tätigkeit der Programmierung der Computerwanze kein fähiger Experte gewinnen ließ", heißt es in einem 20-seitigen Dokument, das der Computerclub nun veröffentlichte.

Erschütternd ist offenbar nicht nur die Qualität des Codes, erschütternd sind vor allem die Konsequenzen für den deutschen Rechtsstaat. Wenn stimmt, was der CCC in seiner Analyse und einer begleitenden Pressemitteilung beschreibt, wenn stimmt, was CCC-Sprecher Frank Rieger in der "Frankfurter Allgemeinen Sonntagszeitung" erläutert, dann handelt es sich bei dem nun enttarnten Bundestrojaner um ein Stück Software mit eingebautem Verfassungsbruch. Denn die Software enthält Funktionen, die das Bundesverfassungsgericht in Karlsruhe explizit verboten hat. Funktionen, die es erlauben würden, einen befallenen Rechner mit einem zusätzlichen Arbeitsschritt fernzusteuern, darauf beliebige Dateien abzulegen, ihn in seiner Gesamtheit zu durchsuchen, ihn als audiovisuelle Überwachungswanze im innersten Lebensbereich des Betroffenen in Betrieb zu nehmen.

Tür aufbrechen und dann weit offenstehen lassen

Schlimmer noch: Diese Funktionen ließen sich auch von halbwegs gut informierten Außenstehenden kapern und benutzen, denn sie sind unzureichend abgesichert. Der Trojaner bricht gewissermaßen die Tür zum digitalen Heim des Überwachten auf - und lässt sie dann, als Einladung für Einbrecher, weit offenstehen.

Bundesjustizministerin Sabine Leutheusser-Schnarrenberger (FDP) hat bereits auf die Enthüllungen reagiert. Es sei "mehr als beunruhigend, dass die berechtigten technischen Argumente der Beschwerdeführer in der Klage gegen die Online-Durchsuchung vor dem Bundesverfassungsgericht jetzt bestätigt werden". Das Bundesinnenministerium hat zu dem Fall bislang keine Stellung bezogen.

Die Frage ist nun, wer dafür gesorgt hat, dass der Trojaner kann, was er nicht dürfte: Nur die Autoren der Software oder die Strafverfolger, die sie in Auftrag gegeben haben? Die Entschlüsselung des Stückchens Software zur Telekommunikationsüberwachung könnte sich zu einem politischen Skandal entwickeln.

An der Echtheit der Software zweifeln zumindest die CCC-Autoren nicht: Sie haben mehrere Versionen des Schnüffelprogramms, die von Festplatten aus dem Besitz von mehreren Betroffenen stammen sollen. Die Festplatten stammen von verschiedenen Quellen, die darauf gefundenen Software-Versionen unterschieden sich aber nur "in winzigen Details", so CCC-Sprecher Rieger zu SPIEGEL ONLINE. Der zum Verschlüsseln benutzte Schlüssel war überall der gleiche - allein das ist ein Sicherheits-Fauxpas erster Güte. Die analysierten Festplatten stammen aus mindestens zwei unterschiedlichen Bundesländern - es sieht also aus, als bezögen die Ermittler in verschiedenen Ländern ihre Werkzeuge aus der gleichen Hand. Die dem CCC vorliegende Software ist auf Windows-Rechner ausgerichtet.

Der Virensoftware-Hersteller F-Secure hat den Trojaner ebenfalls analysiert und ihm die Bezeichnung "Backdoor:W32/R2D2.A" zugewiesen. R2D2 deshalb, weil einer der Entwickler des Schnüffelprogramms offenbar die Bezeichnungen von drei "Star Wars"-Androiden im Code untergebracht hat: C3PO, R2D2 und POE.

Klare Einschränkungen aus Karlsruhe

Die Verfassungsrichter in Karlsruhe urteilten im Februar 2008: "Die heimliche Infiltration eines informationstechnischen Systems, mittels derer die Nutzung des Systems überwacht und seine Speichermedien ausgelesen werden können, ist verfassungsrechtlich nur zulässig, wenn tatsächliche Anhaltspunkte einer konkreten Gefahr für ein überragend wichtiges Rechtsgut bestehen." Also bei Gefahr für "Leib, Leben und Freiheit der Person oder solche Güter der Allgemeinheit, deren Bedrohung die Grundlagen oder den Bestand des Staates oder die Grundlagen der Existenz der Menschen berührt". Mit diesem wurde die heimliche Online-Durchsuchung von Computern, also der Einsatz des sogenannten Bundestrojaners, erheblich eingeschränkt.

Weil solche Gefahren im Alltag der Strafverfolger eher selten vorkommen, man aber trotzdem gerne computergestützte Kommunikation abhören können wollte, in Analogie zur Telefonüberwachung, hatten deutsche Sicherheitspolitiker schon vorher eine Hilfskonstruktion ersonnen: die sogenannte Quellen-Telekommunikationsüberwachung (Quellen-TKÜ). Die Idee ist folgende: Weil Computerkommunikation, etwa über Chat- oder Voice-over-IP-Programme wie Skype, oft verschlüsselt abläuft, muss man eben direkt an der Quelle lauschen, wo noch nichts verschlüsselt ist - was von manchen Juristen schon als per se fragwürdig betrachtet wird. Dazu wird eine Art Bundestrojaner light eingesetzt, der eigentlich eben nur mithören oder aufzeichnen soll, was auf dem Rechner des Überwachten an Kommunikation abläuft. Sonst nichts. Schon 2007 antwortete die damalige Bundesregierung auf eine entsprechende Anfrage der FDP-Bundestagsfraktion: "Die zur Durchführung der Quellen-TKÜ genutzte Software war programmtechnisch so programmiert, dass lediglich auf die vom Beschluss umfassten Audiodaten zugegriffen werden konnte. Eine Änderung der einmal installierten Software war zum einen aus den oben genannten programmtechnischen Gründen und zum anderen infolge der fehlenden Online-Zugriffsfähigkeit auf diese Software nicht möglich."

Das gilt für die vermutlich neue, nun analysierte Software definitiv nicht. Der CCC spricht von einem "klaren Verfassungsbruch".

Die besonders kritischen Funktionen waren notdürftig verschleiert

Den CCC-Autoren zufolge enthält sie diverse Möglichkeiten, die das Verfassungsgericht explizit untersagt habe. Mit einfachen Mitteln ließe sich weitere Software nachladen, die beispielsweise Mikrofon und Kamera des befallenen Rechners zur Raumüberwachung einsetzbar machen könnte. Dass das rechtlich nicht in Ordnung ist, sei den Software-Autoren wohl bewusst gewesen, schreibt CCC-Sprecher Frank Rieger in der "FAS": "Die Auftraggeber und Programmierer des Trojaners waren sich anscheinend des massiven verfassungsrechtlichen Verstoßes bewusst und versuchten, ihr Vorgehen zu vertuschen." Die entsprechenden Funktionen seien im Softwarecode wie Puzzleteile verteilt gewesen und hätten sich erst auf Kommando aus der Ferne wieder zusammengefügt. Man könne das Vorgehen "mit dem Einschmuggeln einer in Einzelteile zerlegten Pistole vergleichen", so Rieger.

Schlimmer noch: Gerade diese Funktion, die das Nachladen von zusätzlicher Software und damit im Endeffekt die vollständige Fernsteuerung des befallenen Rechners erlaube, sei gegen Zugriffe von außen nicht ausreichend geschützt. Im Klartext: Wer das Programm kennt, könnte sich mit einfachen Mitteln Zugriff darauf verschaffen und dann Beliebiges mit allen damit infizierten Rechnern anstellen. Beispielsweise Daten darauf platzieren (man denke etwa an Kinderpornografie zur Inkriminierung des Betroffenen) oder die Kamera und das Mikrofon des Geräts fernbedienen und es damit als perfekte Wanze benutzen. Dass "diese Funktion nicht einmal rudimentär gegen einen Missbrauch durch Dritte gesichert ist, bestätigt die schlimmsten Szenarien", schreibt Frank Rieger.

Die Software leite ihre Beute außerdem über einen Command-and-Control-Server in den USA (C+C). So würden "möglicherweise sensible Daten ausgespähter deutscher Bürger und Firmen durch die Netzwerke eines Landes geleitet", das "aktiv Wirtschaftsspionage in Deutschland betreibt", befürchten die Autoren.

Zudem, so der CCC, erlaube die Software das Anfertigen von Screenshots. Das aber gehe über die gesetzlich vorgesehene Quellen-TKÜ hinaus, denn nicht jede E-Mail, die verfasst werde, werde auch in gleicher Form abgeschickt, außerdem könnten dabei auch andere Aktivitäten auf dem Rechner - etwa parallel geöffnete Browser-Fenster - mitfotografiert werden: "Alles, was im aktiven Bildschirmfenster passiert, zu Kommunikation umzudefinieren und dann mit einer 'Quellen-TKÜ' abzugreifen, sollte auch intellektuell weniger Begabten als dreiste Nummer ins Auge fallen", ätzen die Autoren vom CCC.

"FAZ"-Mitherausgeber Frank Schirrmacher ließ in der "FAS" auf fünf Seiten den vom CCC rekonstruierten, für jeden Laien unverständlichen Code abdrucken, "um den neuen Analphabetismus der Freiheit anschaulich zu machen". Schirrmacher kommentierte, die Software erlaube eine Überwachung des Denkens des jeweiligen Nutzers: "Niemals verschickte Mails, digitale Selbstgespräche. Was hier technologisch geschieht, ist wirklich das nackte Grauen."

Quelle |

|

|

| |

|

|

|

|

pYRo

|

|

Titel: Sammelthread: Netzpolitk

Verfasst am: 09.10.2011, 17:28 Uhr Verfasst am: 09.10.2011, 17:28 Uhr

|

|

Retromeister

Anmeldungsdatum: 01. Jan 2006

Beiträge: 1.038

Wohnort: Deutschland

Status: Offline

|

|

Bericht des CCC mit dem vollständigen Dokument und den Binaries zum download, der im Bericht genannte CnC-Server ist übrigens mitlerweile down.

Avira nennt die beiden bösen Buben übrigens GruenFink 1 und 2, ist auch ein hübscher Name^^ |

|

|

| |

|

|

|

|

Ragnarok

|

|

Titel: Sammelthread: Netzpolitk

Verfasst am: 09.10.2011, 17:36 Uhr Verfasst am: 09.10.2011, 17:36 Uhr

|

|

Jinxed

Anmeldungsdatum: 12. Dez 2006

Beiträge: 5.397

Wohnort: 기정동

Status: Offline

|

|

Zaunkönig wär passender...  |

|

|

| |

|

|

|

|

|

|

Titel: Sammelthread: Netzpolitk

Verfasst am: 09.10.2011, 20:23 Uhr Verfasst am: 09.10.2011, 20:23 Uhr

|

|

Retromeister

Anmeldungsdatum: 05. Mar 2007

Beiträge: 903

|

|

| das buch "1984", ist heut zu tage schon fast überholt ^^ |

|

|

| |

|

|

|

|

krysmopompas

|

|

Titel:

Verfasst am: 09.10.2011, 22:25 Uhr Verfasst am: 09.10.2011, 22:25 Uhr

|

|

Retrogott

Anmeldungsdatum: 19. Jun 2008

Beiträge: 2.094

Status: Offline

|

|

Zitat: Das Bundeskriminalamt (BKA) bestreitet die Urheberschaft des vom Chaos Computer Club (CCC) geknackten "Bundestrojaners". "Was auch immer der CCC untersucht hat oder zugespielt bekommen haben mag, es handelt sich dabei nicht um einen sogenannten Bundestrojaner", sagte ein Sprecher des Bundesinnenministeriums am Sonntag in Berlin. Das Ministerium machte keine Angaben, ob und inwieweit andere deutsche Ermittlungsbehörden die Überwachungssoftware eingesetzt haben könnten: "Im Übrigen sind die zuständigen Justiz- und Sicherheitsbehörden des Bundes und der Länder jeweils eigenständig für die Einhaltung technischer und rechtlicher Vorgaben verantwortlich", heißt es in einer Mitteilung.

http://www.heise.de/newsticker/meldung/Parteien-fordern-Aufklaerung-des-Skandals-um-Bundestrojaner-1357769.html

Das Kontrollprogramm vom CCC:

|

|

_________________

If you can’t run at 60 fps, you’re not a good racing game.

|

| |

|

|

|

|

atemschutzbaer

|

|

Titel:

Verfasst am: 10.10.2011, 11:19 Uhr Verfasst am: 10.10.2011, 11:19 Uhr

|

|

Retromeister

Anmeldungsdatum: 06. Apr 2007

Beiträge: 1.525

Wohnort: Reilingen

Status: Offline

|

|

Jo und mittlerweile wirds von den betreffenden Ämter als Unfug abgetan und fordern Beweise vom CCC .Wenn das nicht mal nach Vertuschung riecht...

Ich glaube es lohnt sich an dieser Geschichte am Laufenden zu bleiben. |

|

_________________

“Twenty years from now you will be more disappointed by the things that you didn't do than by the ones you did do. So throw off the bowlines. Sail away from the safe harbor. Catch the trade winds in your sails.

Explore. Dream. Discover.„

~ Mark Twain

|

| |

|

|

|

|

krysmopompas

|

|

Titel:

Verfasst am: 10.10.2011, 22:07 Uhr Verfasst am: 10.10.2011, 22:07 Uhr

|

|

Retrogott

Anmeldungsdatum: 19. Jun 2008

Beiträge: 2.094

Status: Offline

|

|

Der Flüghafen München ist ansteckend, vor allem für gefährliche "Terroristen":

Zitat: Der Fall, in dem der Staatstrojaner eingesetzt wurde, ging keineswegs um Schwerstkriminalität oder Terrorismus. Betroffen war der Angestellte einer Firma, erklärte Schladt anfang des Jahres zum Verfahren um den Einsatz des Trojaners, die dem Handel von Pharmaprodukten zu tun hat, die in Deutschland nicht unter das Betäubungsmittelgesetz (BtmG) fallen, unter Umständen aber bei der Ausfuhr juristisch zu Betäubungsmitteln "mutieren".

Zitat: Die Erstbewertung des bayerischen LKA habe ergeben, dass "die dem CCC zugespielte Software einem Ermittlungsverfahren der bayerischen Polizei aus dem Jahr 2009 zugeordnet werden kann. Noch nicht bestätigt werden könne, ob es sich bei der vorliegenden Datei um eine Testversion aus der Entwicklungsphase oder um die später im Verfahren tatsächlich eingesetzte Version der Software handelt."

http://www.heise.de/newsticker/meldung/Staatstrojaner-Eine-Spionagesoftware-unter-anderem-aus-Bayern-1358091.html

Die Namen bei diversen Virenscannern: http://www.virustotal.com/file-scan/report.html?id=3407bf876e208f2dce3b43ccf5361c5e009ed3daf87571ba5107d10a05dc7bc4-1318269068 |

|

_________________

If you can’t run at 60 fps, you’re not a good racing game.

|

| |

|

|

|

|

|

|

Titel:

Verfasst am: 11.10.2011, 09:07 Uhr Verfasst am: 11.10.2011, 09:07 Uhr

|

|

Retrokenner

Anmeldungsdatum: 05. Mar 2005

Beiträge: 324

|

|

Ein, wie ich finde, sehr guter Artikel (nicht nur) zu dem Thema vom bekannten Journalist und Blogger Richard Gutjahr:

Die Anti-Terror-Lüge |

|

|

| |

|

|

|

|

pYRo

|

|

Titel:

Verfasst am: 11.10.2011, 22:08 Uhr Verfasst am: 11.10.2011, 22:08 Uhr

|

|

Retromeister

Anmeldungsdatum: 01. Jan 2006

Beiträge: 1.038

Wohnort: Deutschland

Status: Offline

|

|

Der Mann ist ein wahrer Untergangsprophet... unsympathisch.

Mit 1984 hat das ganze auch arg wenig zu tun, als ob da die Überwachung das Schlimmste wär... wobei die auch nur die Parteimitglieder betrifft, Tiere und Proles sind frei  |

|

|

| |

|

|

|

|

atemschutzbaer

|

|

Titel:

Verfasst am: 11.10.2011, 23:11 Uhr Verfasst am: 11.10.2011, 23:11 Uhr

|

|

Retromeister

Anmeldungsdatum: 06. Apr 2007

Beiträge: 1.525

Wohnort: Reilingen

Status: Offline

|

|

| Ja also ganz von der Hand zu weisen ist die These nicht. Ich gebe dir Recht das der Autor die Zukunft in schwarzesten Farben malt, aber ich glaube diese Entwicklung wie sie schon seit ein paar Jahren an der Tagesordnung ist, sollte schon kritisch betrachtet werden. Alleine das Totschlag Argument "Terrorabwehr" wird geradezu inflationär benutzt und ist in meinen Augen sowas von ausgelutscht. Im Endeffekt wirkt es auf mich eher als ein Kontrollinstrument gegen die Bevölkerung denn als Schutz. Zumal wir auch genügend Mitbürger haben die ja prinzipiell alles mit allen teilen. Soweit mal von mir. |

|

_________________

“Twenty years from now you will be more disappointed by the things that you didn't do than by the ones you did do. So throw off the bowlines. Sail away from the safe harbor. Catch the trade winds in your sails.

Explore. Dream. Discover.„

~ Mark Twain

|

| |

|

|

|

|

e-mul

|

|

Titel: Re: Sammelthread: Netzpolitk

Verfasst am: 16.11.2011, 14:06 Uhr Verfasst am: 16.11.2011, 14:06 Uhr

|

|

Retrohling

Anmeldungsdatum: 16. Nov 2011

Beiträge: 16

Status: Offline

|

|

[quote:98a57b1dce="bimjim"]das buch "1984", ist heut zu tage schon fast überholt ^^

daumen hoch! das stimmt dermaßen! |

|

|

| |

|

|

|

|

Ragnarok

|

|

Titel:

Verfasst am: 16.11.2011, 15:44 Uhr Verfasst am: 16.11.2011, 15:44 Uhr

|

|

Jinxed

Anmeldungsdatum: 12. Dez 2006

Beiträge: 5.397

Wohnort: 기정동

Status: Offline

|

|

Erstmal: Willkommen im Forum.

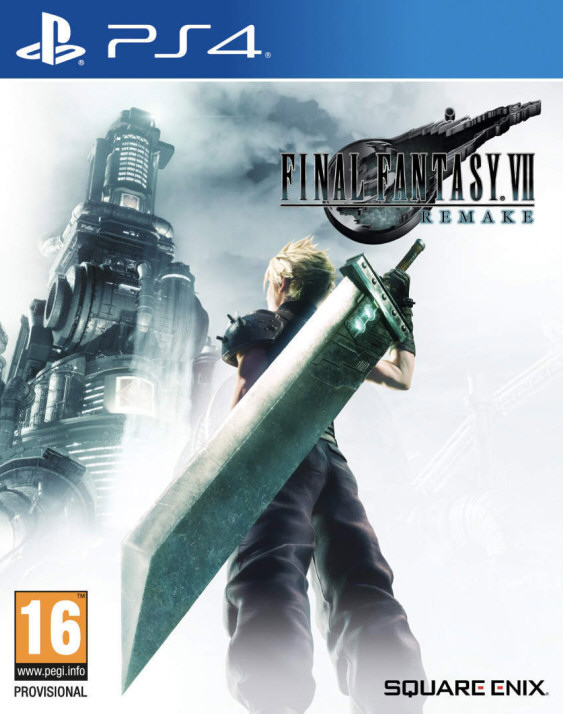

On Topic: krysmopompas hatte mal was Passendes gepostet:

Dieses Bild ist für mich Goatse.  |

|

|

| |

|

|

|

|

e-mul

|

|

Titel:

Verfasst am: 23.11.2011, 12:04 Uhr Verfasst am: 23.11.2011, 12:04 Uhr

|

|

Retrohling

Anmeldungsdatum: 16. Nov 2011

Beiträge: 16

Status: Offline

|

|

für das thema - jedenfalls anteilig - hab ich letztens ein buch gekauft und zwar: "Nerd Attack!: Eine Geschichte der digitalen Welt vom C64 bis zu Twitter und Facebook" - Ein SPIEGEL-Buch von Christian Stöcher

kann ich nur jedem empfehlen, der sehr für diese ecke interessiert.

besonders gefeiert habe ich als sascha lobo als klassensprecher des deutschen internet tituliert wurde XD |

|

|

| |

|

|

|

|

Ragnarok

|

|

Titel:

Verfasst am: 26.11.2011, 11:30 Uhr Verfasst am: 26.11.2011, 11:30 Uhr

|

|

Jinxed

Anmeldungsdatum: 12. Dez 2006

Beiträge: 5.397

Wohnort: 기정동

Status: Offline

|

|

|

|

|

|

e-mul

|

|

Titel:

Verfasst am: 05.12.2011, 14:48 Uhr Verfasst am: 05.12.2011, 14:48 Uhr

|

|

Retrohling

Anmeldungsdatum: 16. Nov 2011

Beiträge: 16

Status: Offline

|

|

|

|

|

|

|

|